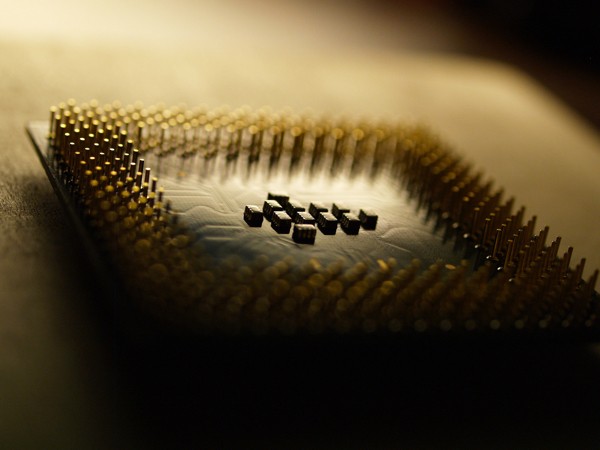

Новости сегодня - Специалисты говорили о критической уязвимости в процессорах Intel

Юзеры предполагают, что процессоры Intel при спекулятивном выполнении кода не выполняют проверки на безопасность инструкций, которые позволяют читать сегменты памяти, что дает возможность любому пользовательскому приложению получить доступ к памяти ядра.

Специалисты повествуют, что нынешние микрочипы Intel имеют ошибку в проектировании, позволяющая пагубным программам читать защищенные области ядра. Microsoft сообщила, что выпустила обновление для защиты устройств под управлением Intel и остальных чипов.

«Производитель не может сам исправить баг: его могут закрыть только создатели, переработав архитектуру ядра на уровне системы», — сообщает вещатель.

Программная ошибка, которая присутствует в актуальных на сегодняшний день процессорах от Intel, открывает доступ к защищенным областям ядра для правонарушителей и их вредных программ.

Также сообщается, что исправить уязвимость можно путем создания исправлений KPTI, то есть переноса ядро ОС в другое адресное пространство, но это может плохо воздействовать на быстродействие компьютера, снизив его до 30%. Эти переключения контекста не происходят моментально, и они заставляют процессор выгружать кешированные данные и заново загружать информацию из оперативной памяти.

Во всех процессорах Intel найдена уязвимость, для устранения которой Windows, macOS и Linux придётся переписывать часть кода. Такую процедуру необходимо сделать только для процессоров Intel. «Есть основания считать, что уязвимость заметно влияет и на распространённые среды виртуализации, включая Amazon EC2 и Google Compute Engine».

Как можно видеть, проблемы уязвимости могут быть настолько серьёзными и глубокими, что их оказываются неспособны выявить самые изощрённые профессионалы в области безопасности на протяжении десятка лет. Но после обнаружения похожей дырой в миллионах систем может пользоваться очень широкий круг правонарушителей.

445

445